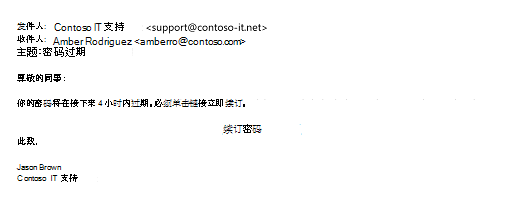

Amber 的周二和往常一样开始。 她刚刚坐在厨房的桌子旁,备好了咖啡和百吉饼,然后打开笔记本电脑查看电子邮件。

她专注于下午的一场重要会议 - 向 Tailwind Toys 首席运营官推销 Contoso 的新产品 - 所以她可能有点心不在焉。

她又喝了一口咖啡,单击链接,并在随后出现的页面中输入了用户名和密码。 但当她单击“提交”时,她感受到了一种不适感。 “确认”页面让她很不安心,她仔细查看地址栏。

http://contoso.support.contoso-it.net/confirm

域名看上去不对! 她回看了一眼原始电子邮件,心里一沉。 她之前没有注意到电子邮件地址中的域名、邮件中的拼写错误,或邮件用“同事”而不是姓名称呼她这一事实。 她迅速打开 Teams,在公司目录搜索“Jason Brown”。 正如她所担心的...没有找到。

就在通知“叮”一声响起时,她拿起电话准备呼叫 Contoso 公司安全部门,报告自己的疑虑。 她看了一眼手机,上面是她帐户的多重身份验证代码。 有人尝试以她的身份登录。 而且,他们拥有她的密码。

她立即拨打 Contoso 公司安全部门的电话,当电话响的时候,她返回收件箱,在邮件上 单击了“报告 > 钓鱼”。

“Contoso 安全部,我是 Avery。” Amber 停顿了一秒钟,然后回答道。 “你好 Avery,我是 Amber Rodriguez。 我是夏洛特的高级客户经理。 我想我今天上午收到了 一封钓鱼邮件。”

“好的。Amber,大概多久前发生的?”

“就几分钟前。 我单击了链接,没有慎重考虑就在站点中输入了用户名和密码。” Amber 正准备挨骂,也许还会接到人力资源部的电话。

“你立即给我们打电话,做得很对。 你有没有在 Outlook 的邮件中单击‘报告钓鱼’?”

Amber 呼了口气,听到 Avery 的同情语气,她松了一口气。 “是的,就在我给你们打电话的时候。”

“很好。 从日志来看,看上去在你当地时间的早上 7:52 曾成功登录过一次。” Avery 说道。

“那是我,登录为查看电子邮件。” Amber 回复道。

“OK。 然后,几分钟后,8:01 有过一次尝试登录,但来自未知设备,而且一直没有确认多重提示。”

“是的! 就在我打电话给你的时候,我的验证器应用想让我确认登录。 那时我担心自己已经被钓鱼了,所以没有确认。”

“太好了,”Avery 说,“这正是我们要你做的事情。 永远不要确认多重身份验证提示,除非你肯定你就是发起验证的人。 由于你仍然使用笔记本电脑登录,因此我需要你转到 Contoso 个人资料页面,立即更改密码。 另外,你能不能把收到的钓鱼邮件作为附件转发给我一份?”

“好的,当然可以。” Amber 说道。

“太好了。 我会把这件事告诉事件响应团队,以便警告公司其他员工警惕这个攻击。 但你做得非常好,你没有确认多重身份验证通知,也立即给我们打了电话。 我想应该没有问题。”

Amber 挂了电话,感到有点颤抖,但如释重负。 她喝了一口已经凉掉的咖啡,然后更改了密码。

摘要

大约 4% 收到钓鱼电子邮件的人员会单击链接。 在这个故事中,短暂的注意力不集中让 Amber 走上了一条危险的道路,但我们每个人都可能注意力不集中。 她看到的第一个网站看上去非常真实,所以她输入了用户名和密码,幸运的是,她开始怀疑,并在真正的破坏发生之前迅速采取了行动。

Amber 有哪些事情本可以做得更好?

-

更密切地关注发件人地址(support@contoso-it.net),这显然“phishy”。

-

在过去,当她的公司密码过期时,她总是必须更改密码。 一封让她更新过期密码的电子邮件应该看上去十分可疑。

-

她应该在提交凭据前,检查要求输入用户名和密码的站点的 Web 地址(http://contoso.support.contoso-it.net)。 "HTTP" 为非安全协议;不会用于合法登录。 域名本身也很奇怪,"contoso-it.net" 而不是 "contoso.com",看上去很可疑。

Amber 做对了哪些事情?

-

她最终发现了这个恶意的 web 地址,并镇定地返回电子邮件,进行了更仔细的检查。

-

当手机上收到多重身份验证消息时,她知道出了问题,并且没有确认。

-

她立即致电公司安全部门,坦诚告知发生的事情,并在 Outlook 中报道了这封邮件。

感谢她的快速回神,让原本可能的一场灾难转危为安。

要了解更多信息,请访问 https://support.microsoft.com/security。

准备好了解下一个故事了吗?

请查看 并了解有关重用密码,以找出重用密码(即使是非常强的密码)为何可能很危险。

我们乐于倾听!

你对这篇文章有什么想法? 你喜欢以这样短篇故事的形式呈现网络安全信息吗? 你希望我们呈现更多这样的故事吗? 如果喜欢, 请在下方的反馈控件中选择 是 。如果不喜欢,选择 否 。 如果你希望提供我们如何做得更好的反馈,或对未来主题有要求,请随时给我们留下评论。

你的反馈将有助于指导未来类似的内容。 谢谢!