A terça-feira da Amber tinha começado como tantas outras. Sentou-se na mesa da cozinha, com uma chávena de café e um croissant, e abriu o portátil para ver o e-mail.

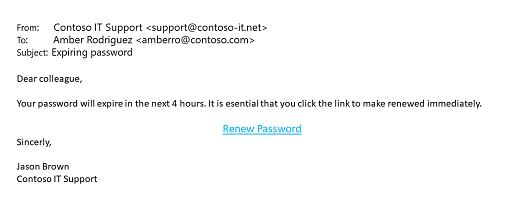

Estava algo apreensiva com uma reunião importante que tinha nessa tarde - a apresentação de um novo produto da Contoso ao Diretor de Operações da Tailwind Toys - pelo que é possível que estivesse um pouco distraída.

Ao sorver mais um gole de café, clicou na ligação e introduziu o seu nome de utilizador e palavra-passe na página que apareceu a seguir. Contudo, ao clicar em “Submeter”, apoderou-se dela uma sensação de desconforto. Não se sentiu tranquila ao ver a página de “confirmação”, e depois reparou atentamente na barra de endereço.

http://contoso.support.contoso-it.net/confirm

O nome de domínio não era o correto! Voltou a olhar para o e-mail original e nem quis acreditar. Ela não tinha reparado no nome de domínio no endereço de e-mail, nos erros ortográficos na mensagem ou no facto de que o remetente se referiu a ela como “colega”, em vez de utilizar o nome próprio. Abriu rapidamente o Teams e procurou por alguém chamado “Jason Brown” no diretório da empresa. Como bem receava... não existia ninguém com esse nome.

Pegou no telemóvel para ligar ao departamento de segurança empresarial da Contoso e denunciar as suas suspeitas quando, de repente, ouviu o “tlim” de uma notificação. Olhou para o telemóvel e viu um código de autenticação multifator para a sua conta. Alguém ESTAVA a tentar iniciar sessão como se fosse ela. Além do mais, essa pessoa também tinha a sua palavra-passe.

Ligou imediatamente para o número da segurança empresarial da Contoso e, enquanto o número chamava, voltou à sua Caixa de Entrada e clicou em “Denunciar > Phishing” na mensagem.

“Departamento de segurança da Contoso, fala a Avery.” A Amber deteve-se durante um breve momento e depois respondeu. “Olá Avery, daqui fala a Amber Rodriguez. Sou uma gestora de conta sénior em Charlotte. Acho que fui vítima de uma mensagem de phishing hoje de manhã.”

"Ok Amber, há quanto tempo aconteceu?"

“Há uns minutos. Cliquei na ligação e, em vez de pensar duas vezes, introduzi o meu nome de utilizador e palavra-passe no site.” A Amber esperava uma reprimenda valente ou talvez uma chamada dos recursos humanos.

"Você fez a coisa certa dando-nos uma ligação imediatamente. Clicou em ‘Denunciar Phishing’ na mensagem no Outlook?”

Amber respirou fundo, algo aliviada com a empatia demonstrada por Avery. “Sim, enquanto estava a ligar para si.”

“Muito bem. Pelos registos, consegui perceber que houve um início de sessão bem-sucedido às 07:52, na sua hora local”, disse a Avery.

“Fui eu, ao iniciar sessão no e-mail”, respondeu a Amber.

"OK. E tivemos uma tentativa de início de sessão poucos minutos depois, às 8:01, mas era de um dispositivo desconhecido e a linha de comandos multifator nunca foi reconhecida."

“Confere! Enquanto estava a ligar para si, a minha aplicação de autenticador pediu-me para confirmar um início de sessão. Nessa altura, achei que poderia ter sido vítima de um ataque de phishing, por isso, não confirmei o pedido.”

“Fantástico,” disse Avery, “era exatamente isso que queríamos que fizesse. Nunca aceite ou confirme um pedido de autenticação multifator, a menos que tenha a certeza que foi iniciado por si. Uma vez que ainda tem sessão iniciada no seu portátil, peço-lhe que aceda à página do seu perfil na Contoso e altere a sua palavra-passe de imediato. Pode reencaminhar-me uma cópia da mensagem de phishing que recebeu como um anexo?”

“Sim, com certeza”, respondeu Amber.

“Ótimo. Vou partilhá-la com a equipa de resposta a incidentes, para que outras pessoas na empresa fiquem alerta para este ataque. Fez muito bem em não confirmar o pedido de autenticação multifator e em ligar-nos de imediato. Acho que deve estar tudo bem."

Amber desligou a chamada, algo abalada, mas aliviada. Voltou a sorver o café, agora frio, e mudou a sua palavra-passe.

Resumo

Aproximadamente, 4% das pessoas que recebem um e-mail de phishing clicam na ligação. Nesta história, um lapso temporário de concentração, que pode acontecer a qualquer um, colocou Amber numa situação perigosa. O primeiro site que viu era convincente o suficiente, por isso, introduziu o seu nome de utilizador e palavra-passe. Felizmente, suspeitou que algo não estava bem e reagiu depressa, a tempo de evitar danos efetivos.

O que é que a Amber poderia ter feito melhor?

-

Deveria ter prestado mais atenção ao endereço de e-mail do remetente (support@contoso-it.net), que era claramente questionável.

-

No passado, quando a sua palavra-passe da empresa expirava, tinha sempre de alterar essa palavra-passe. Um e-mail a pedir-lhe que renovasse uma palavra-passe prestes a expirar deveria ter levantado suspeitas.

-

Ela deveria ter reparado no endereço Web do site (http://contoso.support.contoso-it.net) que lhe estava a pedir o seu nome de utilizador e palavra-passe antes de ter introduzido as suas informações de início de sessão. "HTTP" não é um protocolo seguro, pelo que não seria utilizado, de forma legítima, para iniciar sessão. O domínio em si é estranho: "contoso-it.net" em vez de "contoso.com" levanta suspeitas.

O que é que a Amber fez bem?

-

Ela conseguiu eventualmente detetar o endereço Web duvidoso e teve a lucidez suficiente para reler a mensagem mais atentamente.

-

Quando a mensagem de autenticação multifator apareceu no seu telemóvel, sabia que algo não estava bem e não confirmou a mesma.

-

Ligou, de imediato, para o departamento de segurança empresarial, disse honestamente o que se tinha passado e denunciou a mensagem no Outlook.

O que poderia ter sido um desastre acabou bem graças à sua rápida recuperação.

Para saber mais, visite https://support.microsoft.com/security.

Está pronto para a nossa próxima história?

Consulte Cameron aprende a reutilizar palavras-passe para saber por que motivo a reutilização de palavras-passe, mesmo que sejam muito fortes, pode ser uma ideia perigosa.

Estamos atentos aos seus comentários!

O que achou deste artigo? Gostou de receber informações sobre cibersegurança num formato de uma história breve como esta? Gostaria de ler mais artigos como este? Caso tenha gostado, selecione Sim na opção de feedback abaixo, ou Não , se não for o caso. Esteja à vontade para nos deixar os seus comentários, caso tenha feedback sobre como podemos melhorar os nossos conteúdos, ou para sugerir tópicos futuros.

O seu feedback será útil para nos dar orientações sobre conteúdos futuros como este. Obrigado!