A terça-feira da Amber começou como qualquer outra. Ela tinha acabado de sentar-se à mesa da cozinha com um café e um pãozinho, e abriu seu laptop para verificar seu email.

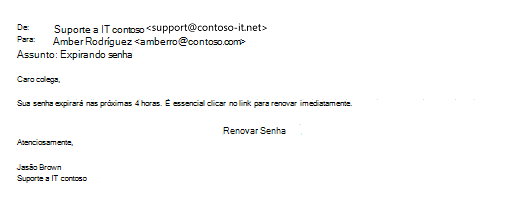

Ela estava um pouco preocupada com uma reunião importante que ela teve pela tarde, a apresentação de um o novo produto da Contoso ao diretor de operações da Tailwind Toys, por isso ela estava um pouco distraída.

Ao tomar outro gole de café, ela clicou no link e inseriu seu nome de usuário e senha na página seguinte. No entanto, ao clicar em "Enviar", ela teve uma sensação estranha. Ela ficou incomodada com a página de "confirmação", então ela olhou para a barra de endereços com mais cuidado.

http://contoso.support.contoso-it.net/confirm

Tem algo errado com esse nome de domínio! Ela olhou novamente o email original e seu coração parou. Ela não havia percebido o nome de domínio no endereço de email, os erros ortográficos na mensagem ou o fato de que ela foi chamada de "colega" em vez de seu nome. Ela rapidamente abriu o Teams e pesquisou no diretório da empresa por "Jason Brown". Como ela temia, não havia nenhum.

Ela pegou o telefone para ligar para a segurança corporativa da Contoso e relatar suas suspeitas, na mesma hora que a notificação de “campainha” tocou. Olhando para o telefone dela, havia um código de autenticação multifator para sua conta. Alguém ESTAVA tentando entrar como se fosse ela. E eles tinham a senha dela.

Imediatamente, ela discou o número da segurança corporativa da Contoso e, enquanto chamava, ela retornou à Caixa de Entrada e clicou em "Relatório > Phishing" na mensagem.

"Segurança da Contoso, aqui é a Avery". Amber parou por um segundo e, em seguida, respondeu. "Oi, Avery. Aqui é Amber Rodriguez. Sou gerente de contas sênior em Charlotte. Eu acho que caí em uma mensagem de phishing esta manhã.”

"Ok Amber, há quanto tempo isso aconteceu?"

"Apenas alguns minutos. Eu cliquei no link e, antes de me tocar, inseri meu nome de usuário e senha no site." Amber estava se preparando para uma chamada de atenção, e talvez uma ligação do RH.

"Você fez a coisa certa nos dando uma chamada imediatamente. Você clicou em "Relatar Phishing" na mensagem no Outlook?"

Amber expirou, um pouco aliviada pelo tom empático da Avery. "Sim, bem na hora que estava discando este número."

“Muito bem. Nos logs, parece que houve um logon bem-sucedido esta manhã às 7:52." Avery disse.

"Essa fui eu entrando no email." Amber respondeu.

"OK. E tivemos uma tentativa de entrada alguns minutos depois, às 8h01, mas era de um dispositivo desconhecido e o prompt multifator nunca foi reconhecido."

“Certo! Enquanto eu te ligava, meu aplicativo autenticador pediu para confirmar um logon. Mas eu já estava suspeitando que era um phishing, então, não confirmei.”

“Excelente”, disse Avery, “É exatamente isso que queremos que você faça. Nunca reconheça ou confirme um prompt de autenticação multifator, a menos que tenha certeza de que foi você quem o iniciou. Como você ainda está conectada pelo laptop, preciso que você vá até a página de seu perfil da Contoso e altere sua senha imediatamente. Você também pode me encaminhar uma cópia da mensagem de phishing recebida, como anexo?”

“Sim, claro.” disse, Amber.

“Perfeito. Vou compartilhá-lo com a equipe de resposta a incidentes para que possamos avisar às outras pessoas da empresa para que fiquem atentas a este ataque. Mas você agiu muito bem ao não confirmar o aviso de autenticação multifator e ligar para a gente imediatamente. Eu acho que deveria ser ok.

Amber desligou um pouco abalada, mas aliviada. Ela tomou um gole do café, que já estava frio, e alterou a senha dela.

Resumo

Aproximadamente 4% das pessoas que recebem um email de phishing clicam no link. Nesta história, um lapso temporário de concentração, que pode acontecer com qualquer um de nós, colocou a Amber em uma situação de perigo. O primeiro site que ela viu parecia real, então ela inseriu seu nome de usuário e senha, mas, felizmente, ela ficou desconfiada e tomou medidas rápidas antes que qualquer dano real acontecesse.

O que a Amber poderia ter feito melhor?

-

Prestado mais atenção ao endereço do remetente (support@contoso-it.net), o que era claramente “phishy”.

-

Quando a senha da empresa dela expirava no passado, ela sempre precisava alterar essa senha. Uma oferta por email permitindo que ela renovasse uma senha expirada deveria ter soado suspeito.

-

Ela devia ter olhando para o endereço Web do site (http://contoso.support.contoso-it.net), que estava solicitando seu nome de usuário e senha, antes de enviar suas credenciais. "HTTP" é um protocolo não seguro; que não seria usado para fazer entrada de forma legítima. O nome de domínio em si é estranho, e "contoso-it.net" em vez de "contoso.com" parece suspeito.

O que a Amber fez de certo?

-

Ela acabou percebendo o endereço Web estranho e teve a ideia de verificar a mensagem de email novamente com mais cuidado.

-

Quando a mensagem de autenticação multifator chegou em seu telefone, ela sabia que algo estava errado e não confirmou.

-

Na mesma hora ela ligou para a segurança corporativa, contou a eles o que aconteceu e relatou a mensagem no Outlook.

O que poderia ter sido um desastre acabou bem graças à sua rápida recuperação.

Para saber mais, visite https://support.microsoft.com/security.

Pronto para nossa próxima história?

Confira Cameron aprende sobre a reutilização de senhas para descobrir por que reutilizar senhas, mesmo senhas muito fortes, pode ser uma ideia perigosa.

Estamos atentos!

O que você acha deste artigo? Você gostou de ter informações de segurança cibernética apresentadas em formato de conto como este? Gostaria de nos ver fazer mais disso? Selecione Sim no controle de comentários a seguir se você gostou disso, ou Não se não gostou. E sinta-se à vontade para nos deixar comentários se você tiver algum feedback sobre como podemos melhorar isso, ou para solicitar por tópicos futuros.

Seu feedback ajudará a nos orientar sobre futuros conteúdos como este. Obrigado!