Riassunto

Transport Layer Security (TLS) 1.0 e 1.1 sono protocolli di sicurezza per la creazione di canali di crittografia su reti di computer. Microsoft li supporta da Windows XP e Windows Server 2003. Tuttavia, i requisiti normativi stanno cambiando. Inoltre, ci sono nuove debolezze della sicurezza in TLS 1.0. Quindi, Microsoft consiglia di rimuovere le dipendenze TLS 1.0 e 1.1. È anche consigliabile disabilitare TLS 1.0 e 1.1 a livello di sistema operativo, se possibile. Per altre informazioni, vedere disattivazione di TLS 1.0 e 1.1. Nell'aggiornamento di anteprima del 20 settembre 2022 verranno disabilitati TLS 1.0 e 1.1 per impostazione predefinita per le applicazioni basate su winhttp e wininet. Questo fa parte di un impegno costante. Questo articolo spiega come rieseguire l'abilitazione. Queste modifiche verranno applicate dopo l'installazione degli aggiornamenti di Windows rilasciati dopo il 20 settembre 2022 incluso.

Comportamento durante l'accesso ai collegamenti TLS 1.0 e 1.1 nel browser

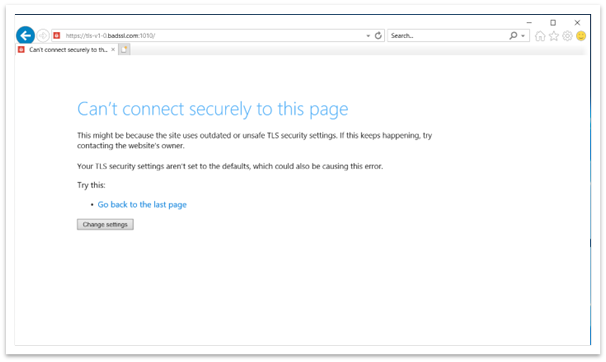

Dopo il 20 settembre 2022 verrà visualizzato un messaggio quando il browser apre un sito Web che usa TLS 1.0 o 1.1. Vedere figura 1. Il messaggio indica che il sito usa un protocollo TLS obsoleto o non sicuro. Per risolvere questo errore, è possibile aggiornare il protocollo TLS a TLS 1.2 o versione successiva. Se ciò non è possibile, è possibile abilitare TLS come descritto in Abilitazione di TLS versione 1.1 e successive.

Figura 1: Finestra del browser quando si accede alla pagina Web TLS 1.0 e 1.1

Comportamento durante l'accesso ai collegamenti TLS 1.0 e 1.1 nelle applicazioni winhttps://support.office.office.aspx

Dopo l'aggiornamento, le applicazioni basate su winhttp potrebbero non riuscire. Il messaggio di errore è "ERROR_WINHTTP_SECURE_FAILURE durante l'esecuzione dell'operazione WinHttpSendRequest".

Comportamento durante l'accesso a collegamenti TLS 1.0 e 1.1 nelle applicazioni dell'interfaccia utente personalizzate basate su winhttp o wininet

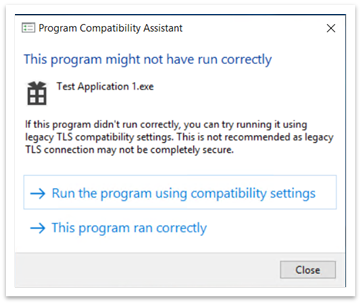

Quando un'applicazione tenta di creare una connessione utilizzando TLS 1.1 e versioni seguenti, la connessione potrebbe non riuscire. Quando si chiude un'applicazione o questa smette di funzionare, viene visualizzata la finestra di dialogo Assistente compatibilità programmi come illustrato nella figura 2.

Figura 2: Finestra di dialogo Assistente compatibilità programmi dopo la chiusura di un'applicazione

La finestra di dialogo PCA indica che il programma potrebbe non essere stato eseguito correttamente. In questo caso, sono disponibili due opzioni:

-

Eseguire il programma usando le impostazioni di compatibilità

-

Questo programma è stato eseguito correttamente

Eseguire il programma usando le impostazioni di compatibilità

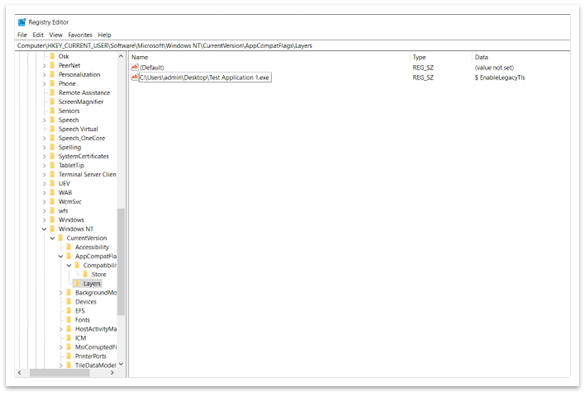

Quando si sceglie questa opzione, l'applicazione viene riaperta. Ora tutti i collegamenti che usano TLS 1.0 e 1.1 funzionano correttamente. Da allora in poi, non verrà visualizzata alcuna finestra di dialogo PCA. L'editor del Registro di sistema aggiunge voci ai percorsi seguenti:

-

Computer\HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Compatibility Assistant\Store.

-

Computer\HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Layers.

Se si è scelta questa opzione per errore, è possibile eliminare queste voci. Se li elimini, vedrai la finestra di dialogo PCA alla successiva apertura dell'app.

Figura 3: Elenco dei programmi che devono essere eseguiti con le impostazioni di compatibilità

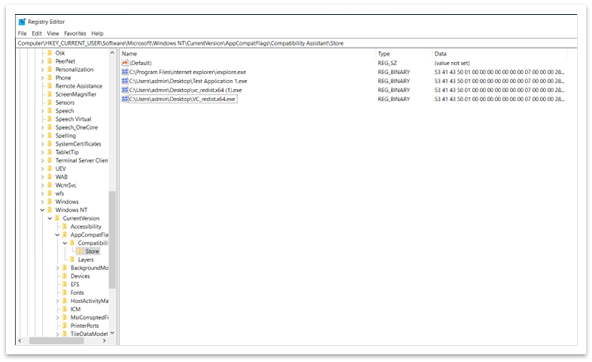

Questo programma è stato eseguito correttamente

Quando si sceglie questa opzione, l'applicazione si chiude normalmente. Alla successiva riapertura dell'applicazione, non verrà visualizzata alcuna finestra di dialogo PCA. Il sistema blocca tutto il contenuto di TLS 1.0 e 1.1. L'editor del Registro di sistema aggiunge la voce seguente al percorso Computer\HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Compatibility Assistant\Store. Vedere figura 4. Se si è scelta questa opzione per errore, è possibile eliminare questa voce. Se si elimina la voce, la finestra di dialogo PCA verrà visualizzata alla successiva apertura dell'app.

Figura 4: Voce nell'editor del Registro di sistema che indica che l'app è stata eseguita correttamente

Importante I protocolli TLS legacy sono abilitati solo per applicazioni specifiche. Questo vale anche se sono disabilitati nelle impostazioni a livello di sistema.

Abilitare TLS versione 1.1 e successive (impostazioni wininet e Internet Explorer)

Non è consigliabile abilitare TLS 1.1 e versioni seguenti perché non sono più considerate sicure. Sono vulnerabili a vari attacchi, come l'attacco POODLE. Quindi, prima di abilitare TLS 1.1, eseguire una delle operazioni seguenti:

-

Verificare se è disponibile una versione più recente dell'applicazione.

-

Chiedere allo sviluppatore dell'app di apportare modifiche di configurazione nell'app per rimuovere la dipendenza da TLS 1.1 e versioni seguenti.

Se nessuna delle soluzioni funziona, esistono due modi per abilitare i protocolli TLS legacy nelle impostazioni a livello di sistema:

-

Opzioni Internet

-

Editor Criteri di gruppo

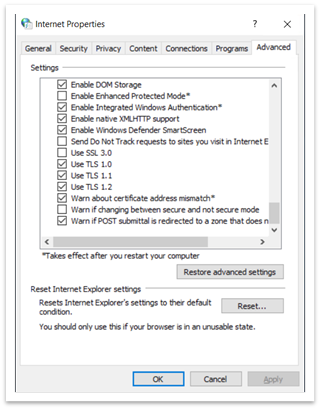

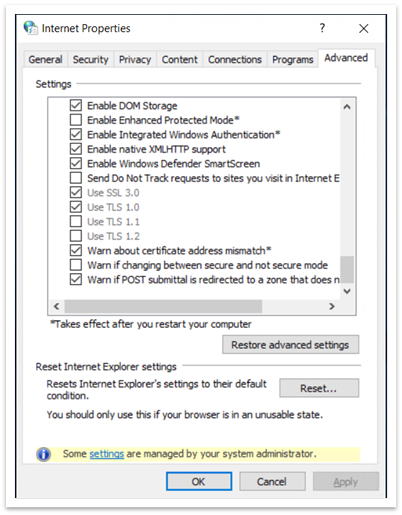

Opzioni Internet

Per aprire Opzioni Internet, digita Opzioni Internet nella casella di ricerca sulla barra delle applicazioni. È anche possibile selezionare Modifica impostazioni nella finestra di dialogo visualizzata in Figura 1. Nella scheda Avanzate scorrere verso il basso nel pannello Impostazioni . Qui è possibile abilitare o disabilitare i protocolli TLS.

Figura 5: finestra di dialogo Proprietà Internet

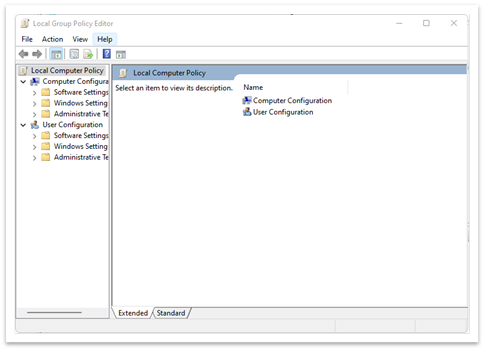

Editor Criteri di gruppo

Per aprire il Criteri di gruppo Editor, digita gpedit.msc nella casella di ricerca sulla barra delle applicazioni. Viene visualizzata una finestra come quella illustrata in Figura 6.

Figura 6: Criteri di gruppo finestra Editor

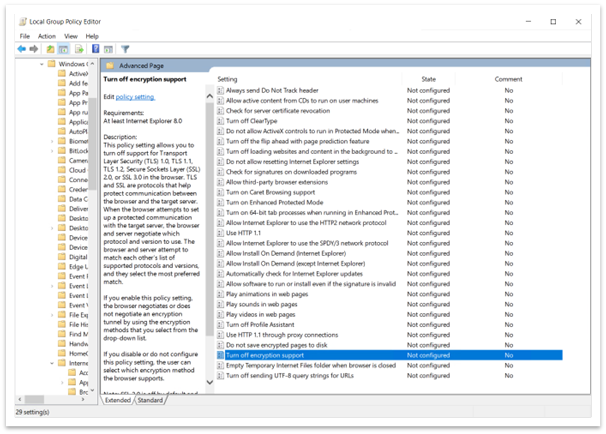

-

Passare a > criteri computer locali(configurazione computer o configurazione utente) > i tempi di amministrazione > componenti di Windows > Internet Explorer > internet Pannello di controllo > pagina avanzata > Disattivare il supporto per la crittografia. Vedere figura 7.

-

Fare doppio clic su Disattiva supporto crittografia.

Figura 7: Percorso per disattivare il supporto della crittografia in Criteri di gruppo Editor

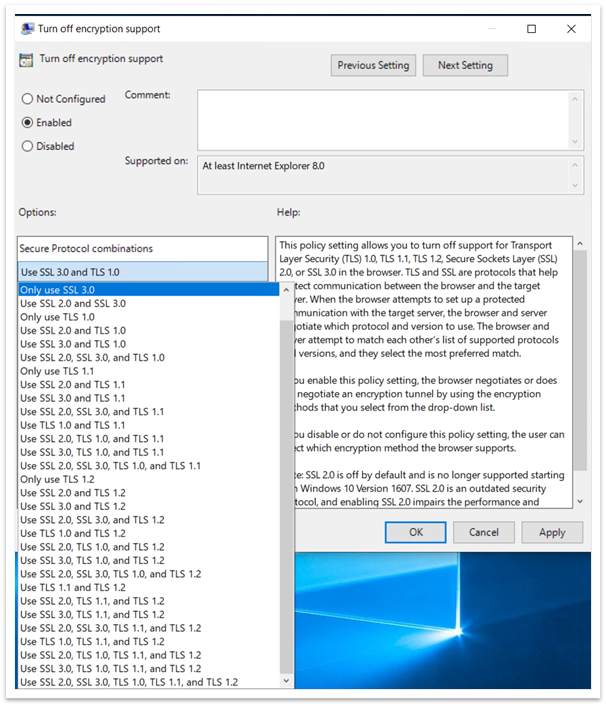

-

Selezionare l'opzione Abilitato . Usare quindi l'elenco a discesa per selezionare la versione TLS da abilitare, come illustrato nella figura 8.

Figura 8: Abilitare l'opzione Disattiva il supporto per la crittografia e l'elenco a discesa

Dopo aver abilitato il criterio nell'Editor Criteri di gruppo, non è possibile modificarlo in Opzioni Internet. Ad esempio, se si seleziona Usa SSL3.0 e TLS 1.0, tutte le altre opzioni non saranno disponibili in Opzioni Internet. Vedere figura 9. Non è possibile modificare le impostazioni in Opzioni Internet se si abilita Disattiva il supporto della crittografia nell'Editor Criteri di gruppo.

Figura 9: Opzioni Internet con le impostazioni SSL e TLS non disponibili

Abilitare TLS versione 1.1 e successive (winhttp settings)

Percorsi importanti del Registro di sistema (impostazioni wininet e Internet Explorer)

-

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings

-

Qui è possibile trovare SecureProtocols, che archivia il valore dei protocolli attualmente abilitati se si usa il Criteri di gruppo Editor.

-

-

Computer\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

-

Qui è possibile trovare SecureProtocols, che archivia il valore dei protocolli attualmente abilitati se si usa Opzioni Internet.

-

-

Criteri di gruppo SecureProtocols avrà la precedenza su quello impostato da Opzioni Internet.

Abilitazione del fallback TLS non sicuro

Le modifiche precedenti abilitano TLS 1.0 e TLS 1.1. Tuttavia, non abilitano il fallback TLS. Per abilitare il fallback di TLS, è necessario impostare EnableInsecureTlsFallback su 1 nel Registro di sistema nei percorsi seguenti.

-

Per modificare le impostazioni: SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\winhttps://support.office.office.Microsoft

-

Per impostare il criterio: SOFTWARE\Criteri\Microsoft\Windows\CurrentVersion\Internet Settings

Se EnableInsecureTlsFallback non è presente, è necessario creare una nuova voce DWORD e impostarla su 1.

Percorsi importanti del Registro di sistema

-

ForceDefaultSecureProtocols

-

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\winhttps://support.

-

È FALSO per impostazione predefinita. L'impostazione di un valore diverso da zero impedirà alle applicazioni di impostare protocolli personalizzati usando l'opzione winhttp.

-

-

EnableInsecureTlsFallback

-

Per modificare le impostazioni: SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\winhttps://support.office.office.Microsoft

-

Per impostare il criterio: SOFTWARE\Criteri\Microsoft\Windows\CurrentVersion\Internet Settings

-

È FALSO per impostazione predefinita. L'impostazione di un valore diverso da zero consentirà alle applicazioni di tornare a protocolli non protetti (TLS1.0 e 1.1) se l'handshake non riesce con protocolli sicuri (tls1.2 e versioni successive).

-