חשוב עליך להחיל את עדכון האבטחה של Windows שפורסם ב- 9 ביולי 2024 או לאחר מכן, כחלק מתהליך העדכון החודשי הרגיל שלך.

מאמר זה חל על ארגונים שצריכים להתחיל הערכה של צמצום סיכונים לעקיפת אתחול מאובטח שנחשף לציבור, שמונפה על-ידי ה- bootkit BlackLotus UEFI. בנוסף, ייתכן שתרצה להשתמש ביציבות אבטחה יזומה או להתחיל להתכונן לפריסה. שים לב שתוכנות זדוניות אלה דורשות גישה פיזית או ניהולית למכשיר.

זהירות לאחר צמצום הסיכונים של בעיה זו זמין במכשיר, כלומר צמצום הסיכונים הוחל, לא ניתן להחזיר אותו אם תמשיך להשתמש באתחול מאובטח במכשיר זה. גם אתחול מחדש של הדיסק לא יסיר את הביטולים אם הם כבר הוחלו. שים לב לכל ההשלכות האפשריות ובדוק היטב לפני החלת הביטוליים המתוארים במאמר זה על המכשיר שלך.

במאמר זה

סיכום

מאמר זה מתאר את ההגנה מפני עקיפת תכונת האבטחה של אתחול מאובטח שנחשף לציבור, המשתמשת ב- Bootkit BlackLotus UEFI, ש- CVE-2023-24932 עוקב אחריו, כיצד להפוך את צמצום הסיכונים לזמין והדרכה לגבי מדיה הניתנת לאתחול. Bootkit היא תוכנית זדונית המיועדת לטעון מוקדם ככל האפשר ברצף אתחול של מכשירים כדי לשלוט בהפעלה של מערכת ההפעלה.

אתחול מאובטח מומלץ על-ידי Microsoft כדי ליצור נתיב בטוח ומהימן מממשק הקושחה המורחבת המאוחד (UEFI) דרך רצף האתחול המהימן של הליבה של Windows. אתחול מאובטח מסייע במניעת תוכנות זדוניות של Bootkit ברצף האתחול. השבתת אתחול מאובטח מציבה מכשיר בסיכון להידבקות בתוכנות זדוניות של bootkit. תיקון מעקף האתחול המאובטח המתואר ב- CVE-2023-24932 דורש ביטול מנהלי אתחול. הדבר עלול לגרום לבעיות עבור תצורות אתחול מסוימות של המכשיר.

צמצום סיכונים נגד עקיפת האתחול המאובטח המפורט ב- CVE-2023-24932 כלולים בעדכוני האבטחה של Windows שפורסמו ב- 9 ביולי 2024 או לאחר מכן. עם זאת, צמצום סיכונים אלה אינו זמין כברירת מחדל. עם עדכונים אלה, מומלץ להתחיל בהערכת שינויים אלה בסביבה שלך. לוח הזמנים המלא מתואר בסעיף תזמון עדכונים .

לפני שתאפשר צמצום סיכונים אלה, עליך לסקור באופן יסודי את הפרטים במאמר זה ולברר אם עליך להפעיל את צמצום הסיכונים או להמתין לעדכון עתידי מ- Microsoft. אם תבחר להפוך את צמצום הסיכונים לזמין, עליך לוודא שהמכשירים שלך מעודכנים ומוכן, ולהבין את הסיכונים המתוארים במאמר זה.

בצע פעולה

|

עבור מהדורה זו, יש לבצע את השלבים הבאים: שלב 1: התקן את עדכון האבטחה של Windows שפורסם ב- 9 ביולי 2024 או לאחר מכן, בכל הגירסאות הנתמכות. שלב 2: הערכת השינויים והאופן שבו הם משפיעים על הסביבה שלך. שלב 3: אכיפת השינויים. |

טווח ההשפעה

כל מכשירי Windows עם הגנות אתחול מאובטח זמינות מושפעים מ- BlackLotus bootkit. צמצום סיכונים זמין עבור גירסאות נתמכות של Windows. לקבלת הרשימה המלאה, ראה CVE-2023-24932.

הבנת הסיכונים

סיכון של תוכנות זדוניות: כדי שניתן יהיה לאפשר את ניצול ה- bootkit של BlackLotus UEFI המתואר במאמר זה, תוקף חייב לקבל הרשאות ניהול במכשיר או לקבל גישה פיזית למכשיר. ניתן לעשות זאת על-ידי גישה פיזית או מרחוק למכשיר, כגון על-ידי שימוש ב- hypervisor כדי לגשת למחשבים וירטואליים/בענן. תוקף ישתמש בדרך כלל בפגיעות זו כדי להמשיך לשלוט במכשיר שהוא כבר יכול לגשת אליו ואולי לטפל בו. צמצום הסיכונים במאמר זה מונע ולא מתקן. אם המכשיר שלך כבר נחשף לסכנה, פנה לספק האבטחה שלך לקבלת עזרה.

מדיית שחזור: אם אתה נתקל בבעיה במכשיר לאחר החלת צמצום הסיכונים והמכשיר הופך שאינה ניתנת להפעלה, ייתכן שלא תוכל להפעיל או לשחזר את המכשיר שלך ממדיה קיימת. יהיה צורך לעדכן את מדיית השחזור או ההתקנה כך שהיא תפעל עם מכשיר שהוחלו עליו צמצום הסיכונים.

בעיות קושחה: כאשר Windows מחיל את צמצום הסיכונים המתוארים במאמר זה, עליו להשתמש בקושחת UEFI של המכשיר כדי לעדכן את ערכי האתחול המאובטח (העדכונים מוחלים על מפתח מסד הנתונים (DB) ועל מפתח החתימה האסורה (DBX)). במקרים מסוימים, יש לנו ניסיון עם מכשירים שנכשלים בעדכונים. אנו פועלים עם יצרני מכשירים כדי לבדוק עדכונים חשובים אלה במכשירים רבים ככל האפשר.

הערה בדוק תחילה את צמצום הסיכונים במכשיר יחיד לכל מחלקת מכשיר בסביבה שלך כדי לזהות בעיות קושחה אפשריות. אין לפרוס באופן נרחב לפני שתאשר את כל מחלקות המכשירים בסביבה שלך.

שחזור BitLocker: מכשירים מסוימים עשויים לעבור לשחזור BitLocker. הקפד לשמור עותק של מפתח השחזור של BitLocker לפני שתאפשר את צמצום הסיכונים.

בעיות מוכרות

בעיות קושחה:לא כל קושחת המכשיר תעדכן בהצלחה את מסד הנתונים של האתחול המאובטח או את DBX. במקרים שבהם אנו מודעים לכך, דיווחנו על הבעיה ליצרן המכשיר. ראה KB5016061: אירועי עדכון של משתני DB ו- DBX של אתחול מאובטח לקבלת פרטים על אירועים רשומים. פנה ליצרן ההתקן לקבלת עדכוני קושחה. אם המכשיר אינו נתמך, Microsoft ממליצה לשדרג את המכשיר.

בעיות קושחה ידועות:

הערה לבעיות הידועות הבאות אין השפעה, ולא תמנע את התקנת העדכונים של 9 ביולי 2024. ברוב המקרים, צמצום הסיכונים לא יחול כאשר קיימות בעיות ידועות. עיין בפרטים כפרטים המתוארים בכל בעיה ידועה.

-

HP: HP זיהתה בעיה בהתקנת צמצום סיכונים במחשבי HP Z4G4 Workstation ותפיץ קושחה (BIOS) מעודכנת של Z4G4 UEFI במהלך השבועות הקרובים. כדי להבטיח התקנה מוצלחת של צמצום הסיכון, היא תיחסם בתחנות עבודה שולחניות עד שהעדכון יהיה זמין. על הלקוחות לעדכן תמיד ל- BIOS העדכני ביותר של המערכת לפני החלת צמצום הסיכונים.

-

מכשירי HP עם אבטחת Sure Start: מכשירים אלה זקוקים לעדכונים האחרונים של הקושחה מ- HP כדי להתקין את צמצום הסיכונים. צמצום הסיכונים נחסם עד לעדכון הקושחה. התקן את עדכון הקושחה האחרון מתוך דף התמיכה של HPs — מנהלי התקנים רשמיים של HP והורדת תוכנה | תמיכה של HP.

-

מכשירים מבוססי Arm64: צמצום הסיכונים נחסם עקב בעיות קושחה ידועות של UEFI במכשירים מבוססי Qualcomm. Microsoft עובדת עם Qualcomm כדי לטפל בבעיה זו. Qualcomm יספק את התיקון ליצרני המכשירים. פנה ליצרן המכשיר כדי לקבוע אם קיים תיקון לבעיה זו. Microsoft תוסיף זיהוי כדי לאפשר את החלת צמצום הסיכונים במכשירים כאשר מזוהה הקושחה הקבועה. אם במכשיר מבוסס Arm64 שלך אין קושחת Qualcomm, קבע את תצורת מפתח הרישום הבא כדי לאפשר את צמצום הסיכונים.

מפתח משנה של רישום

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot

שם ערך מפתח

SkipDeviceCheck

סוג נתונים

REG_DWORD

נתונים

1

-

תפוח:מחשבי Mac הכוללים את שבב האבטחה של Apple T2 תומכים באתחול מאובטח. עם זאת, עדכון משתנים הקשורים לאבטחה של UEFI זמין רק כחלק מעדכוני macOS. משתמשי Boot Camp צפויה לראות ערך יומן אירועים של מזהה אירוע 1795 ב- Windows הקשור למשתנים אלה. לקבלת מידע נוסף אודות ערך יומן רישום זה, ראה KB5016061: אירועי עדכון של משתני DB ו- DBX של אתחול מאובטח.

-

תוכנת VMware:בסביבות וירטואליזציה מבוססות VMware, VM המשתמש במעבד מבוסס x86 עם אתחול מאובטח זמין, לא ניתן לבצע אתחול לאחר החלת צמצום הסיכונים. Microsoft מתאמת עם VMware כדי לטפל בבעיה זו.

-

מערכות מבוססות TPM 2.0: מערכות אלה שבהן פועלות Windows Server 2012 ו- Windows Server 2012 R2 אינן יכולות לפרוס את צמצום הסיכונים שפורסם בעדכון האבטחה של 9 ביולי 2024 עקב בעיות תאימות ידועות במידות TPM. עדכוני האבטחה של 9 ביולי 2024 תחסום צמצום סיכונים #2 (מנהל אתחול) ו- #3 (עדכון DBX) במערכות מושפעות.Microsoft מודעת לבעיה, ועדכון יופץ בעתיד כדי לבטל את החסימה של מערכות מבוססות TPM 2.0.כדי לבדוק את גירסת ה- TPM שלך, לחץ באמצעות לחצן העכבר הימני על התחל, לחץ על הפעל ולאחר מכן הקלד tpm.msc. בפינה השמאלית התחתונה של החלונית המרכזית תחת מידע אודות יצרן TPM, אתה אמור לראות ערך עבור גירסת מפרט.

-

הצפנת נקודת קצה של Symantec: אין אפשרות להחיל צמצום סיכונים של אתחול מאובטח על מערכות שהתקיןו הצפנת נקודת קצה של Symantec. Microsoft ו- Symantec מודעים לבעיה ויתוקנו בעדכון עתידי.

הנחיות עבור מהדורה זו

עבור מהדורה זו, בצע שני שלבים אלה.

שלב 1: התקנת עדכון האבטחה של Windows התקן את עדכון האבטחה החודשי של Windows שפורסם ב- 9 ביולי 2024 או לאחר מכן במכשירי Windows נתמכים. עדכונים אלה כוללים צמצום סיכונים עבור CVE-2023-24932 אך אינם זמינים כברירת מחדל. כל מכשירי Windows אמורים להשלים שלב זה בין אם בכוונתך לפרוס את צמצום הסיכונים.

שלב 2: הערכת השינויים אנו ממליצים לך לבצע את הפעולות הבאות:

-

להבין את שני צמצום הסיכונים הראשונים שמאפשרים לעדכן את מסד הנתונים של האתחול המאובטח ולעדכן את מנהל האתחול.

-

סקור את לוח הזמנים המעודכן.

-

התחל לבדוק את שני צמצום הסיכונים הראשונים כנגד מכשירים מייצגים מהסביבה שלך.

-

התחל לתכנן את הפריסה.

שלב 3: אכיפת השינויים

אנו ממליצים לך להבין את הסיכונים המתוארים בסעיף הבנת הסיכונים.

-

להבין את ההשפעה על השחזור ומדיה ניתנת לאתחול אחרת.

-

התחל לבדוק את צמצום הסיכונים השלישי שמבטל את האמון באישור החתימה המשמש עבור כל מנהלי האתחול הקודמים של Windows.

קווים מנחים לפריקת צמצום סיכונים

לפני ביצוע שלבים אלה להחלת צמצום הסיכונים, התקן את עדכון השירות החודשי של Windows שפורסם ב- 9 ביולי 2024 או לאחר מכן במכשירי Windows נתמכים. עדכון זה כולל צמצום סיכונים עבור CVE-2023-24932 אך הם אינם זמינים כברירת מחדל. כל מכשירי Windows אמורים להשלים שלב זה ללא קשר לתוכנית שלך כדי לאפשר את צמצום הסיכונים.

הערה אם אתה משתמש ב- BitLocker, ודא שמפתח השחזור של BitLocker שלך עבר גיבוי. באפשרותך להפעיל את הפקודה הבאה משורת פקודה של מנהל ולציין את הסיסמה המספרית בת 48 הספרות:

manage-bde -protectors -get %systemdrive%

כדי לפרוס את העדכון ולהחיל את הביטובים, בצע את הפעולות הבאות:

-

התקן את הגדרות האישור המעודכן ל- DB.

שלב זה יוסיף את האישור "Windows UEFI CA 2023" ל- UEFI "Secure Boot Signature Database" (DB). על-ידי הוספת אישור זה ל- DB, קושחת המכשיר ת לתת אמון ביישומי אתחול החתמו על-ידי אישור זה.

-

פתח שורת פקודה של מנהל מערכת והגדר את ה- regkey לביצוע העדכון ל- DB על-ידי הזנת הפקודה הבאה:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x40 /f

חשוב הקפד להפעיל מחדש את המכשיר פעמיים כדי להשלים את התקנת העדכון לפני שתמשיך לשלבים 2 ו- 3.

-

הפעל את הפקודה הבאה של PowerShell כמנהל מערכת וודא שקובץ מסד הנתונים עודכן בהצלחה. פקודה זו אמורה להחזיר True.

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

-

-

עדכן את Boot Manager במכשיר שלך.

שלב זה יתקין יישום מנהל אתחול במכשיר שלך החתום עם האישור "Windows UEFI CA 2023".

-

פתח שורת פקודה של מנהל מערכת והגדר את ה- regkey להתקנת מנהל האתחול החתום "Windows UEFI CA 2023":

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x100 /f

-

הפעל מחדש את המכשיר פעמיים.

-

כמנהל מערכת, לטעון את מחיצת ה- EFI כדי להתכונן לבדיקה:

mountvol s: /s

-

ודא שהקובץ "s:\efi\microsoft\boot\bootmgfw.efi" חתום על-ידי האישור "Windows UEFI CA 2023". לשם כך, בצע שלבים אלה:

-

לחץ על התחל, הקלד שורת פקודה בתיבת החיפוש ולאחר מכן לחץ על שורת הפקודה.

-

בחלון שורת הפקודה , הקלד את הפקודה הבאה ולאחר מכן הקש Enter:

copy S:\EFI\Microsoft\Boot\bootmgfw.efi c:\bootmgfw_2023.efi

-

במנהל הקבצים, לחץ באמצעות לחצן העכבר הימני על הקובץ C:\bootmgfw_2023.efi, לחץ על מאפיינים ולאחר מכן בחר בכרטיסיה חתימות דיגיטליות.

-

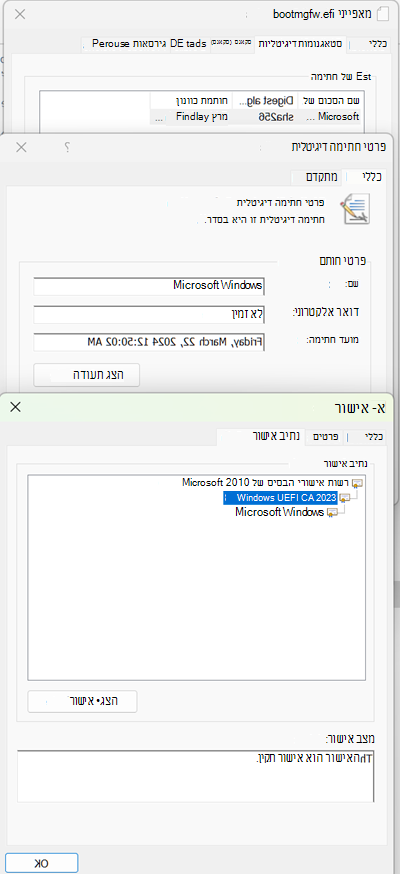

ברשימה חתימה , ודא ששרשרת האישורים כוללת את Windows UEFI CA 2023. שרשרת האישורים אמורה להתאים לצילום המסך הבא:

-

-

-

הפוך את הביטולי לזמין.

הרשימה האסורה של UEFI (DBX) משמשת לחסימת טעינה של מודולי UEFI לא מהימנה. בשלב זה, עדכון DBX יוסיף את האישור "Windows Production CA 2011" ל- DBX. פעולה זו תגרום לכך שכל מנהלי האתחול החתמו על-ידי אישור זה לא יהיו מהימנים עוד.

אזהרה: לפני החלת צמצום הסיכונים השלישי, צור כונן הבזק לשחזור שניתן להשתמש בו לאתחול המערכת. לקבלת מידע על האופן שבו ניתן לעשות זאת, עיין בסעיף עדכון מדיית התקנה של Windows.

אם המערכת שלך מקבלת מצב שאינו ניתן לאתחול, בצע את השלבים המפורטים בסעיף הליך שחזור כדי לאפס את המכשיר למצב קדם-ביטול.

-

הוסף את האישור "Windows Production PCA 2011" לרשימה האסורה של אתחול מאובטח UEFI (DBX). לשם כך, פתח חלון שורת פקודה כמנהל מערכת, הקלד את הפקודה הבאה ולאחר מכן הקש Enter:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x80 /f

-

הפעל מחדש את המכשיר פעמיים ואשר שהוא הופעל מחדש באופן מלא.

-

ודא שרשימת ההתקנה וההתבטלות הוחלה בהצלחה על-ידי חיפוש אירוע 1037 ביומן האירועים.לקבלת מידע אודות אירוע 1037, ראה KB5016061: אירועי עדכון של משתני DB ו- DBX של אתחול מאובטח. לחלופין, הפעל את הפקודה הבאה של PowerShell כמנהל מערכת וודא שהיא מחזירה True:

[System.text.encoding]::ASCII. GetString((Get-SecureBootUEFI dbx).bytes) -match 'Microsoft Windows Production PCA 2011'

-

-

החל את עדכון SVN על הקושחה. מנהל האתחול שנפרס בשלב 2 כולל תכונת ביטול עצמית מוכללת חדשה. כאשר Boot Manager מתחיל לפעול, הוא מבצע בדיקה עצמית על-ידי השוואת מספר הגירסה המאובטחת (SVN) המאוחסן בקושחה, כאשר SVN מוכלל במנהל האתחול. אם ה- SVN של Boot Manager נמוך מה- SVN המאוחסן בקושחה, מנהל האתחול מסרב לפעול. תכונה זו מונעת מתוקף להחזיר את מנהל האתחול לגירסה קודמת שאינה מעודכנת.בעדכונים עתידיים, כאשר בעיית אבטחה משמעותית נפתרת במנהל האתחול, מספר ה- SVN יופיע בהפרש קבוע הן במנהל האתחול והן בעדכון לקושחה. שני העדכונים יופצו באותו עדכון מצטבר כדי לוודא שהמכשירים המתוקכנים מוגנים. בכל פעם שה- SVN מתעדכן, יהיה צורך לעדכן כל מדיה הניתנת לאתחול. החל מ- 9 ביולי 2024, ה- SVN מצטבר ב- Boot Manager והעדכון לקושחה. עדכון הקושחה הוא אופציונלי ובאפשרותך להחיל אותו על-ידי ביצוע השלבים הבאים:

-

פתח שורת פקודה של מנהל מערכת והפעל את הפקודה הבאה כדי להתקין את מנהל האתחול החתום "Windows UEFI CA 2023":

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x200 /f

-

הפעל מחדש את המכשיר פעמיים.

-

מדיה הניתנת לאתחול

יהיה חשוב לעדכן מדיה הניתנת לאתחול לאחר ששלב הפריסה יתחיל בסביבה שלך.

הדרכה לעדכון מדיה הניתנת לאתחול מגיעה עם עדכונים עתידיים למאמר זה. עיין בסעיף הבא כדי ליצור כונן אצבע מסוג USB לשחזור מכשיר.

עדכון מדיית התקנה של Windows

הערה בעת יצירת כונן USB נשלף הניתן לאתחול, הקפד לאתחל את הכונן באמצעות מערכת הקבצים FAT32.

באפשרותך להשתמש ביישום Create Recovery Drive על-ידי ביצוע השלבים הבאים. מדיה זו יכולה לשמש להתקנה מחדש של מכשיר במקרה שיש בעיה חמורה כגון כשל בחומרה, תוכל להשתמש בכונן השחזור כדי להתקין מחדש את Windows.

-

עבור אל מכשיר שבו הוחלו העדכונים של 9 ביולי 2024 וצעד צמצום הסיכונים הראשון (עדכון מסד הנתונים של האתחול המאובטח).

-

מתפריט התחלה, חפש את יישומון לוח הבקרה 'צור כונן שחזור' ובצע את ההוראות ליצירת כונן שחזור.

-

לאחר טעינת כונן ההבזק החדש שנוצר (לדוגמה, ככונן "D:"), הפעל את הפקודות הבאות כמנהל מערכת. הקלד כל אחת מהפקודות הבאות ולאחר מכן הקש Enter:

COPY D:\EFI\MICROSOFT\BOOT\BCD D:\EFI\MICROSOFT\BOOT\BCD.BAK

bcdboot c:\windows /f UEFI /s D: /bootex

COPY D:\EFI\MICROSOFT\BOOT\BCD.BAK D:\EFI\MICROSOFT\BOOT\BCD

אם אתה מנהל מדיה הניתנת להתקנה בסביבה שלך באמצעות מדיית ההתקנה של Windows עדכון עם הדרכה לעדכון דינאמי , בצע שלבים אלה. שלבים נוספים אלה ייצור כונן הבזק ניתן לאתחול המשתמש בקובצי אתחול החתומות על-ידי אישור החתימה "Windows UEFI CA 2023".

-

עבור אל מכשיר שבו הוחלו העדכונים של 9 ביולי 2024 וצעד צמצום הסיכונים הראשון (עדכון מסד הנתונים של האתחול המאובטח).

-

בצע את השלבים בקישור שלהלן כדי ליצור מדיה עם העדכונים של 9 ביולי 2024. עדכן את מדיית ההתקנה של Windows באמצעות עדכון דינאמי

-

מקם את תוכן המדיה בכונן USB והתקן את כונן האצבע כאות כונן. לדוגמה, הרכב את כונן האצבע כ- "D:".

-

הפעל את הפקודות הבאות מחלון פקודה כמנהל מערכת. הקלד כל אחת מהפקודות הבאות ולאחר מכן הקש Enter.

COPY D:\EFI\MICROSOFT\BOOT\BCD D:\EFI\MICROSOFT\BOOT\BCD.BAK

bcdboot c:\windows /f UEFI /s D: /bootex

COPY D:\EFI\MICROSOFT\BOOT\BCD.BAK D:\EFI\MICROSOFT\BOOT\BCD

אם המכשיר מאופס להגדרות האתחול המאובטח להגדרות ברירת המחדל לאחר החלת צמצום הסיכונים, המכשיר לא יאותחל. כדי לפתור בעיה זו, יישום תיקון כלול בעדכוני 9 ביולי 2024 שניתן להשתמש בהם כדי להחיל מחדש את אישור "Windows UEFI CA 2023" על מסד הנתונים (צמצום סיכונים #1).

הערה אל תשתמש ביישום תיקון זה במכשיר או במערכת המתוארים בסעיף 'בעיות ידועות '.

-

עבור אל מכשיר שבו הוחלו העדכונים של 9 ביולי 2024.

-

בחלון פקודה, העתק את יישום השחזור לכונן ההבזק באמצעות הפקודות הבאות (בהנחה שכונן ההבזק הוא כונן "D:"). הקלד כל פקודה בנפרד ולאחר מכן הקש Enter:

md D:\EFI\BOOT

copy C:\windows\boot\efi\securebootrecovery.efi

D:\EFI\BOOT\bootx64.efi

-

במכשיר שבו הגדרות האתחול המאובטח מאופסות להגדרות ברירת המחדל, הכנס את כונן ההבזק, הפעל מחדש את המכשיר ובצע אתחול מכונן ההבזק.

תזמון עדכונים

עדכונים מופצים באופן הבא:

-

פריסה ראשונית שלב זה התחיל עם עדכונים שהופצו ב- 9 במאי 2023, שסיפקו צמצום סיכונים בסיסי עם שלבים ידניים כדי לאפשר צמצום סיכונים אלה.

-

פריסה שניה שלב זה התחיל עם עדכונים שהופצו ב- 11 ביולי 2023, אשר הוסיפו שלבים פשוטים יותר כדי לאפשר את צמצום הסיכונים לבעיה.

-

שלב הערכה שלב זה יתחיל ב- 9 באפריל, 2024, והוא יוסיף צמצום סיכונים נוסף של מנהל האתחול.

-

שלב הפריסה זה כאשר אנו נעודד את כל הלקוחות להתחיל לפרוס את הסיכונים ולעדכן מדיה.

-

שלב האכיפה שלב האכיפה יהפוך את צמצום הסיכונים לקבוע. התאריך עבור שלב זה יוכרז בתאריך מאוחר יותר.

הערה ניתן לתקן את לוח הזמנים של ההפצה לפי הצורך.

שלב זה הוחלף על-ידי עדכוני האבטחה של Windows שהופצו ב- 9 באפריל 2024 או לאחר מכן.

שלב זה הוחלף על-ידי עדכוני האבטחה של Windows שהופצו ב- 9 באפריל 2024 או לאחר מכן.

בשלב זה, אנו מבקשים שתבדוק שינויים אלה בסביבה שלך כדי לוודא שהשינויים יפעלו כראוי עם מכשירים לדוגמה מייצגים ולקבל ניסיון עם השינויים.

הערה במקום לנסות למצה את מנהלי האתחול הפגיעים ואת מנהלי האתחול החזותיים באופן ממצה כפי שהוסנו בשלבי הפריסה הקודמים, אנו מוסיפים את אישור החתימה "Windows Production PCA 2011" לרשימת אי-אי-הזרמה של אתחול מאובטח (DBX) כדי לבטל את האמון של כל מנהלי האתחול החתומות על-ידי אישור זה. זוהי שיטה מהימנה יותר כדי לוודא שכל מנהלי האתחול הקודמים אינם מהימנים.

עדכונים עבור Windows שהופצו ב- 9 באפריל 2024 או לאחר מכן, הוסף את העדכונים הבאים:

-

שלושה אמצעי בקרה חדשים של צמצום סיכונים שמחליפה את צמצום הסיכונים שפורסמו ב- 2023. פקדי צמצום הסיכונים החדשים הם:

-

פקד לפריסת האישור "Windows UEFI CA 2023" במסד הנתונים של האתחול המאובטח כדי להוסיף אמון עבור מנהלי אתחול של Windows החתומות על-ידי אישור זה. שים לב שייתכן שהאישור "Windows UEFI CA 2023" הותקן על-ידי עדכון קודם של Windows.

-

פקד לפריסת מנהל אתחול החתום על-ידי אישור "Windows UEFI CA 2023".

-

פקד להוספת "Windows Production PCA 2011" ל- DBX של האתחול המאובטח, שיחסום את כל מנהלי האתחול של Windows החתמו על-ידי אישור זה.

-

-

היכולת לאפשר פריסת צמצום סיכונים בשלבים באופן עצמאי לאפשר שליטה נוספת בפריסת צמצום הסיכונים בסביבה שלך בהתאם לצרכים שלך.

-

צמצום הסיכונים מוכלל כך שלא ניתן לפרוס אותם בסדר שגוי.

-

אירועים נוספים כדי לדעת את מצב המכשירים כאשר הם מחילים את צמצום הסיכונים. ראה KB5016061: אירועי עדכון של משתני DB ו- DBX של אתחול מאובטח לקבלת פרטים נוספים על האירועים.

שלב זה הוא כאשר אנו מעודדים את הלקוחות להתחיל לפרוס את צמצום הסיכונים ולבצע ניהול של עדכוני מדיה. העדכונים כוללים את השינוי הבא:

-

נוספה תמיכה במספר גירסה מאובטחת (SVN) והגדרת ה- SVN המעודכן בקושחה.

להלן חלוקה לרמות של השלבים לפריסה בארגון.

הערה הדרכה נוספת כדי להגיע עם עדכונים מאוחרים יותר למאמר זה.

-

פרוס את צמצום הסיכונים הראשון בכל המכשירים בארגון או בקבוצת מכשירים מנוהלים בארגון. זה כולל:

-

הצטרפות להפחתת הסיכון הראשונה שתוסיף את אישור החתימה "Windows UEFI CA 2023" אל קושחת המכשיר.

-

ניטור המכשירים שהוספת בהצלחה את אישור החתימה "Windows UEFI CA 2023".

-

-

פרוס את צמצום הסיכונים השני שהחל את מנהל האתחול המעודכן על המכשיר.

-

עדכן כל אמצעי שחזור או מדיה חיצונית הניתנת לאתחול המשמשים במכשירים אלה.

-

פרוס את הצמצום השלישי המאפשר ביטול של אישור "Windows Production CA 2011" על-ידי הוספתו ל- DBX בקושחה.

-

פרוס את צמצום הסיכונים הרביעי המעדכן את מספר הגירסה המאובטחת (SVN) בקושחה.

שלב האכיפה יהיה לפחות שישה חודשים לאחר שלב הפריסה. בעת ההפצה של עדכונים עבור שלב האכיפה, הם יכללו את הפריטים הבאים:

-

האישור "Windows Production PCA 2011" יבוטל באופן אוטומטי על-ידי הוספתו לרשימה אסורה של אתחול מאובטח (DBX) במכשירים תומכים. עדכונים אלה ייאכפו באופן תיכנותי לאחר התקנת עדכונים עבור Windows בכל המערכות המושפעות, ללא אפשרות להיות זמינים.

שגיאות ביומן האירועים של Windows הקשורות ל- CVE-2023-24932

ערכי יומן האירועים של Windows הקשורים לעדכון מסד הנתונים ו- DBX מתוארים בפירוט ב- KB5016061: אירועי עדכון של משתני DB ו- DBX של אתחול מאובטח.

האירועים "הצלחה" הקשורים להחלת צמצום הסיכונים מפורטים בטבלה הבאה.

|

שלב צמצום סיכונים |

מזהה האירוע |

הערות |

|

החלת עדכון מסד הנתונים |

1036 |

אישור PCA2023 נוסף ל- DB. |

|

עדכון מנהל האתחול |

1799 |

מנהל PCA2023 החתום הוחל. |

|

החלת עדכון DBX |

1037 |

עדכון DBX שמבטל את האמון באישור PCA2011 הוחל. |

שאלות נפוצות (שאלות נפוצות)

-

עיין בסעיף 'פרוצדורת שחזור' כדי לשחזר את המכשיר.

-

פעל בהתאם להנחיות בסעיף פתרון בעיות אתחול .

עדכן את כל מערכות ההפעלה של Windows בעדכונים שהופצו ב- 9 ביולי 2024 או לאחר מכן לפני החלת הביטוליות. ייתכן שלא תוכל להפעיל גירסה כלשהי של Windows שלא עודכנה לעדכונים לפחות שהופצו ב- 9 ביולי 2024 לאחר החלת הביטוליות. פעל בהתאם להנחיות בסעיף פתרון בעיות אתחול .

עיין בסעיף פתרון בעיות אתחול .

פתרון בעיות אתחול

לאחר החלת כל שלוש צמצום הסיכונים, קושחת המכשיר לא תאתחול באמצעות מנהל אתחול שנחתם על-ידי Windows Production PCA 2011. כשלי האתחול שדווחו על-ידי הקושחה הם ספציפיים למכשיר. עיין בסעיף ' הליך שחזור '.

פרוצדורת שחזור

אם משהו משתבש בעת החלת צמצום הסיכונים, ולא ניתן להפעיל את המכשיר או שעליך להתחיל ממדיה חיצונית (כגון כונן אצבע או אתחול PXE), נסה את ההצעות הבאות:

-

כבה אתחול מאובטח.הליך זה שונה בין יצרני מכשירים ומודלים. הזן את תפריט UEFI BIOS של המכשירים שלך ונווט אל הגדרות האתחול המאובטח וכבה אותו. עיין בתיעוד של יצרן המכשיר לקבלת פרטים ספציפיים על תהליך זה. ניתן למצוא פרטים נוספים בהפית אתחול מאובטח ללא זמין.

-

אפס מקשי אתחול מאובטח להגדרות ברירת המחדל של היצרן.

אם ההתקן תומך באיפוס מקשי האתחול המאובטחים להגדרות ברירת המחדל של היצרן, בצע פעולה זו כעת.

הערה יצרני מכשירים מסוימים כוללים גם את האפשרות "נקה" וגם את האפשרות "איפוס" עבור משתני אתחול מאובטח, במקרה זה יש להשתמש ב"איפוס". המטרה היא להחזיר את משתני האתחול המאובטח אל ערכי ברירת המחדל של היצרן.

המכשיר שלך אמור להתחיל לפעול כעת, אך שים לב שהוא פגיע לתוכנות זדוניות של ערכת אתחול. הקפד להשלים את שלב 5 של תהליך שחזור זה כדי להפעיל מחדש אתחול מאובטח.

-

נסה להפעיל את Windows מדיסק המערכת.

-

כניסה ל- Windows.

-

הפעל את הפקודות הבאות משורת פקודה של מנהל מערכת כדי לשחזר את קבצי האתחול במחיצת אתחול המערכת של EFI. הקלד כל פקודה בנפרד ולאחר מכן הקש Enter:

Mountvol s: /s

del s:\*.* /f /s /q

bcdboot %systemroot% /s S:

-

הפעלת BCDBoot מחזירה את ההודעה "Boot files created successfully created". לאחר שהודעה זו מוצגת, הפעל מחדש את המכשיר בחזרה ל- Windows.

-

-

אם שלב 3 אינו משחזר בהצלחה את המכשיר, התקן מחדש את Windows.

-

הפעל את המכשיר מדיית שחזור קיימת.

-

המשך להתקין את Windows באמצעות מדיית השחזור.

-

כניסה ל- Windows.

-

הפעל מחדש את Windows כדי לוודא שהמכשיר מופעל בחזרה ל- Windows.

-

-

הפעל מחדש אתחול מאובטח והפעל מחדש את המכשיר.הזן את תפריט UEFI של המכשיר ונווט אל הגדרות האתחול המאובטח והפעל אותו. עיין בתיעוד של יצרן המכשיר לקבלת פרטים ספציפיים על תהליך זה. ניתן למצוא מידע נוסף בסעיף "הפעל מחדש אתחול מאובטח".

ספרי עזר

-

הדרכה לחקור התקפות באמצעות CVE-2022-21894: הקמפיין של BlackLotus

-

עבור אירועים הנוצרים בעת החלת עדכוני DBX, ראה KB5016061: טופלו מנהלי אתחול פגיעים בוטלים.

מוצרי הצד השלישי שבהם דן מאמר זה מיוצרים על-ידי חברות שאינן קשורות ל- Microsoft. איננו עורכים כל אחריות, משתמעת או אחרת, לגבי הביצועים או המהימנות של מוצרים אלה.

אנו מספקים פרטי קשר של ספקים חיצוניים כדי לסייע לך למצוא תמיכה טכנית. פרטי קשר אלה עשויים להשתנות ללא הודעה. איננו מבטיחים את מידת הדיוק של פרטי הקשר של ספק חיצוני זה.

|

תאריך שינוי |

תיאור השינוי |

|

9 ביולי 2024 |

|

|

9 באפריל 2024 |

|

|

ה-16 בדצמבר 2023 |

|

|

ה-15 במאי 2023 |

|

|

ה-11 במאי 2023 |

|

|

(יום שני 10 מאי 2023) |

|

|

ה-9 במאי 2023 |

|

|

ה-27 ביוני 2023 |

|

|

11 ביולי 2023 |

|

|

ה-25 באוגוסט 2023 |

|