Der Dienstag hat für Amber wie jeder andere begonnen. Sie hatte sich gerade mit Ihrem Kaffee und einem Bagel an den Küchentisch gesetzt und ihren Laptop geöffnet, um ihre E-Mails zu prüfen.

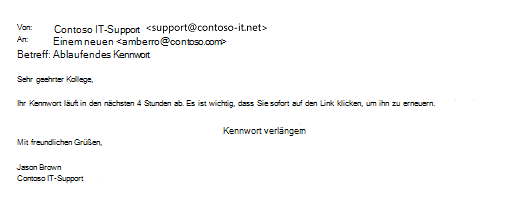

Sie war ein wenig mit einem wichtigen Treffen beschäftigt, das sie an diesem Nachmittag hatte – dem Chief Operating Officer von Tailwind Toys das neue Produkt von Contoso vorzustellen –, sie war wahrscheinlich ein wenig abgelenkt.

Sie nahm noch einen Schluck Kaffee, klickte auf den Link und gab ihren Benutzernamen und das Kennwort auf der Seite ein, die angezeigt wurde. Aber als sie auf „Absenden“ klickte, überkam Sie ein ungutes Gefühl. Die Seite „Bestätigung“ ließ ihr keine Ruhe, und sie sah sich die Adressleiste genau an.

http://contoso.support.contoso-it.net/confirm

Der Domänenname sah nicht richtig aus! Sie schaute zurück auf die ursprüngliche E-Mail, und ihr Herz fing an zu rasen. Sie hatte den Domänennamen in der E-Mail-Adresse nicht bemerkt, die Rechtschreibfehler in der Nachricht oder die Tatsache, dass sie als „Kollegin“ statt mit Namen angesprochen wurde. Sie öffnete schnell Teams und suchte im Unternehmensverzeichnis nach einem „Jason Brown“. Und wie sie befürchtet hatte... es gab keinen solchen.

Sie griff nach ihrem Telefon, um die Contoso-Unternehmenssicherheit anzurufen und ihren Verdacht zu melden, gerade als der Benachrichtigungston auf dem Telefon erklang. Ein Blick auf ihr Telefon zeigte, dass es sich um einen Code für die mehrstufige Authentifizierung für ihr Konto handelte. Jemand WAR dabei, sich als sie anzumelden. Und sie hatten ihr Kennwort.

Sie wählte unverzüglich die Nummer der Contoso-Unternehmenssicherheit, und während es klingelte, wechselte sie zurück in ihren Posteingang und klickte in der Nachricht auf „Melden > Phishing“.

„Contoso-Sicherheit, mein Name ist Avery.“ Amber pausierte eine Sekunde und antwortete dann. „Hallo Avery, mein Name ist Amber Rodriguez. Ich bin ein Senior Account Manager in Charlotte. Ich glaube, ich bin heute Morgen auf eine Phishing-Nachricht hereingefallen.

"OK Bernstein, wie lange ist es her?"

„Vor ein paar Minuten. Ich habe auf den Link geklickt und bevor ich es mir anders überlegt habe, habe ich meinen Benutzernamen und mein Passwort auf der Website eingegeben.“ Amber machte sich auf eine Schelte gefasst und vielleicht auf einen Anruf der Personalabteilung.

"Sie haben das Richtige getan und uns sofort angerufen. Haben Sie in der Nachricht in Outlook auf „Phishing melden“ geklickt?“

Amber atmete aus, ein wenig erleichtert über den einfühlsamen Ton von Avery. „Ja, gleichzeitig, als ich diese Nummer wählte.“

„Sehr gut. Aus den Protokollen geht hervor, dass es heute Morgen um 7:52 Uhr Ihrer Zeit eine erfolgreiche Anmeldung gab.“ sagte Avery.

„Das war ich, als ich mich für meine E-Mails anmeldete.“ antwortete Amber.

"OK. Und wir hatten einige Minuten später um 8:01 Uhr einen Anmeldeversuch, aber er stammte von einem unbekannten Gerät, und die mehrstufige Eingabeaufforderung wurde nie bestätigt."

„Genau! Gerade als ich Sie anrief, wollte meine Authentifikator-App, dass ich eine Anmeldung bestätige. Zu diesem Zeitpunkt war ich besorgt, dass ich auf Phishing hereingefallen bin, also habe ich es nicht bestätigt“.

„Ausgezeichnet,“ sagte Avery, „das ist genau das, was wir wollen, das Sie tun. Bestätigen Sie niemals eine Aufforderung zur mehrfachen Authentifizierung, wenn Sie nicht sicher sind, dass Sie diejenige Person sind, die sie initiiert hat. Da Sie immer noch auf Ihrem Laptop angemeldet sind, müssen Sie zu Ihrer Contoso-Profilseite gehen und sofort Ihr Passwort ändern. Können Sie mir ebenfalls eine Kopie der Phishing-Nachricht weiterleiten, als eine Anlage?“

„Ja, selbstverständlich.“ sagte Amber.

„Wunderbar. Ich werde sie dem Vorfallsreaktionsteam weiterleiten, damit wir andere im Unternehmen warnen können, vor diesem Angriff auf der Hut zu sein. Sie haben sehr gut reagiert, indem Sie den Hinweis zur mehrstufigen Authentifizierung nicht bestätigt und uns sofort angerufen haben. Ich denke, es sollte in Ordnung sein."

Amber legte auf und fühlte sich ein wenig erschüttert, aber erleichtert. Sie nippte an ihrem inzwischen kalten Kaffee und änderte ihr Kennwort.

Zusammenfassung

Ungefähr 4 % der Personen, die eine Phishing-E-Mail erhalten, klicken auf den Link. In dieser Geschichte brachte ein vorübergehender Konzentrationsverlust, der jedem von uns passieren konnte, Amber auf einen gefährlichen Weg. Die erste angezeigte Website sah echt genug aus, also gab sie ihren Benutzernamen und ihr Kennwort ein, aber zum Glück schöpfte sie Verdacht und handelte schnell, bevor ein wirklicher Schaden entstand.

Was hätte Amber besser tun können?

-

Sie hätte genauer auf die Absenderadresse (support@contoso-it.net) achten sollen, die eindeutig komisch war.

-

Als ihr Firmenkennwort in der Vergangenheit abgelaufen war, musste sie dieses Kennwort immer ändern. Eine E-Mail, die ihr anbot, ein ablaufendes Passwort zu erneuern, hätte verdächtig wirken müssen.

-

Sie hätte sich die Webadresse der Website (http://contoso.support.contoso-it.net) ansehen müssen, die nach Ihrem Benutzernamen und Kennwort fragte, bevor sie ihre Anmeldeinformationen übermittelte. "HTTP" ist ein nicht sicheres Protokoll, das man nicht zur legitimen Anmeldung verwenden würde. Der Domänenname selbst ist ungewöhnlich und „contoso-it.net“ anstelle von „contoso.com“ scheint verdächtig.

Was hat Amber richtig gemacht?

-

Sie entdeckte letztendlich die falsche Webadresse und hatte die Geistesgegenwart, zurückzugehen und die E-Mail-Nachricht sorgfältiger zu überprüfen.

-

Als die Nachricht zur mehrstufigen Authentifizierung auf ihrem Telefon eintraf, wusste sie, dass etwas nicht stimmte, und sie bestätigte die Nachricht nicht.

-

Sie rief sofort die Unternehmenssicherheit an, erzählte ihnen offen, was passiert war, und meldete die Nachricht in Outlook.

Was ein Notfall hätte sein können, ist dank ihrer schnellen Wiederherstellung in Ordnung.

Weiter Informationen finden Sie unter https://support.microsoft.com/security.

Sind Sie bereit für unsere nächste Geschichte?

Lesen Sie Cameron lernt, wie er Kennwörter wieder verwendet, um herauszufinden, warum die Wiederverwendung von Kennwörtern, auch sehr sicherer Kennwörter, gefährlich sein kann.

Wir freuen uns auf Ihre Anregungen!

Was halten Sie von diesem Artikel? Hat es Ihnen gefallen, Informationen zur Cybersicherheit in Form einer Kurzgeschichte wie dieser präsentiert zu erhalten? Möchten Sie, dass wir dies vermehrt machen? Bitte wählen Sie im nachfolgenden Feedback-Steuerelement Ja, wenn es Ihnen gefallen hat, oder Nein, falls nicht. Und zögern Sie nicht, uns Kommentare zu hinterlassen, wenn Sie Feedback haben, wie wir es besser machen können, oder wenn Sie Wünsche für zukünftige Themen haben.

Ihr Feedback hilft uns bei zukünftigen Inhalten wie diesen. Vielen Dank!